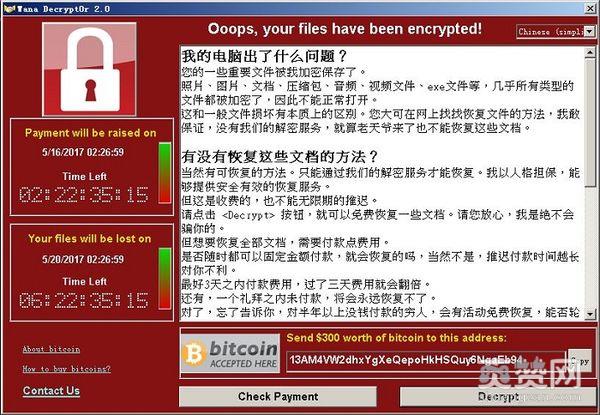

本月早些时候,勒索软件“WannaCry”肆虐互联网,一时间无数机构和个人遭受了资料被加密、不及时支付就有可能被删除的威胁。 在某个安全研究人员幸运地找到了它的“自杀开关”之前,“WannaCry”已经感染了包括英国 NHS 等在内的 30 万台计算机。后续又有研究人员成功地找到了某种解救方法,使得受害者可以免交等值 300 美元的比特币。

本月早些时候,勒索软件“WannaCry”肆虐互联网,一时间无数机构和个人遭受了资料被加密、不及时支付就有可能被删除的威胁。 在某个安全研究人员幸运地找到了它的“自杀开关”之前,“WannaCry”已经感染了包括英国 NHS 等在内的 30 万台计算机。后续又有研究人员成功地找到了某种解救方法,使得受害者可以免交等值 300 美元的比特币。

在 WannaCry 事件发生几周之后,大家还是没能确定幕后主使的身份。即便该恶意软件确实使用了由 Shadow Brokers 曝光的某个漏洞,但攻击者被认为是另一个独立的实体。

早期有很多猜测,比如怀疑 WannaCry 与 2014 年对索尼影业发动攻击的 Lazarus Group 有染,后来又猜测它与朝鲜方面有联系。

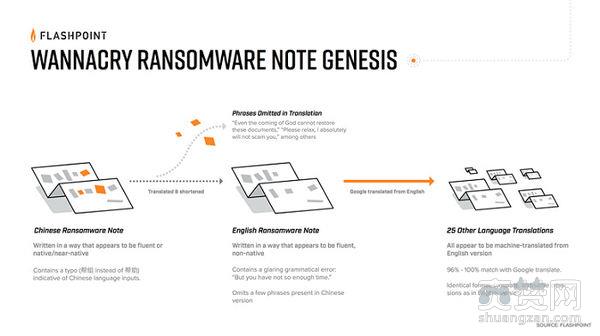

不过近期, Flashpoint 研究人员在分析了 WannaCry 制作者提供的 “多国语言”界面的“特定语法和用词” 后发现,该恶意软件的攻击者 可能潜藏在国内 。

WannaCry 可以显示 28 种语言,而其中有 26 种疑似采用了谷歌翻译。

有趣的是,在该勒索软件显示的中文信息中,出现了一个有趣的拼写错误 —— “ 帮助 ”(bang zhu)被打成了“ 帮组 ”(bang zu)。

(当然,眼尖的网友们可能早就注意到了这点)

如此看来,WannaCry 的编程者极有可能使用了基于中文语言的输入系统,而不是从其它语言再翻译过来。

因为它使用了正确的语法、发音、句法、字符选择,反映出编写者可能是本地人、或者至少中文说得相当流利 —— 当然,这一切都只是猜测。

在 WannaCry 被成功阻断之前,安全研究人员们相信它已经从受害者那里,敲诈到了等值至少 8 万美元的比特币。

相关推荐

评论 ( 条 )

表情

表情 最热评论

最新评论